VMware Carbon Black

VMware Carbon Black とは?〜機能やラインナップ、導入効果が丸わかり!〜

標的型攻撃やランサムウェアなどの手法は巧妙化、高度化の一途をたどっています。同時にテレワークの普及により、企業ネットワークを経由しない端末が増加し、セキュリティ対策はますます重要になっています。高度化するサイバー攻撃から企業を守るためには、最後の砦といえるエンドポイント対策の検討は極めて重要な要素です。

VMware Carbon Black は、クラウド上のビッグデータ解析によってサイバー攻撃からエンドポイントを保護するNGAVと、端末で発生したあらゆる事象を可視化してEDRによって、サイバー攻撃の防御から迅速な復旧対処までをトータルで支援します。

- 包括的なエンドポイントセキュリティ対策製品

- NGAV機能による、サイバー攻撃を検知および防御

- EDR機能による、可視化と迅速なインシデント対応

従来型のアンチウイルス製品では対策できない?エンドポイント保護の課題

従来のアンチウイルス(Anti-Virus)製品はエンドポイントを保護する目的で広く普及しており、マルウェアの特徴を抽出して定義された「シグネチャファイル」を利用した「パターンマッチング」で不審なファイルを検知しています。アンチウイルス製品は既に発見されているマルウェアに対しては高い防御力を提供できますが、近年はパターンマッチングでは検知・防御ができない「ファイルレス攻撃」や「非マルウェア攻撃」が急増しています。日本国内でも大手企業において大量の重要情報が流失した事件は、Windowsの「PowerShell」といった正規ツールを悪用した「Emotet」と呼ばれる非マルウェア攻撃によるものでした。

次々に新種・亜種のマルウェアが登場している現在では、アンチウイルス製品のパターンマッチングの更新や端末へのセキュリティ設定の配信が追いつかなくなります。また、膨大なサイズのシグネチャファイルは端末動作が遅くなる原因にもなり、長時間のウイルススキャンによってユーザーの通常業務にも影響が発生するといった運用面においても課題があります。従来型のアンチウイルス製品は万が一侵入を許したマルウェア被害には手の打ちようがなく、セキュリティインシデント発生による事後対応や再発防止は困難です。加えて社外へのセキュリティ事故に対する説明責任を果たすための調査も必要になるため、結果的に膨大な時間やコストが発生します。

このような背景から、従来型のアンチウイルス製品によるエンドポイント保護は、セキュリティ対策として十分とは言えなくなっています。

未知の攻撃に対応できない

更新やスキャンに時間がかかる

感染後に打つ手がない

高度化するサイバー攻撃に備える必要なエンドポイント対策「NGAV+EDR」

すべてを信用しない「ゼロトラスト・セキュリティ」が叫ばれている今、エンドポイントのセキュリティ対策は「NGAV」と「EDR」を組み合わせた対策が主流になっています。

NGAV(Next Generation Anti Virus/次世代アンチウイルス)はパターンマッチングによる検知とは仕組みが異なり、マルウェアや挙動に対してAIや機械学習、ビッグデータ解析といった最新テクノロジーを用いることでその脅威を検知・防御します。そのため、従来型アンチウイルス製品で検知できなかった未知のマルウェアや、マルウェアとしての実態をもたないファイルレス攻撃の対策を行うことが出来ます。

現在、エンドポイント対策は従来型のアンチウイルスからNGAVに切り替わりつつありますが、NGAVによってより多くの脅威からエンドポイントを保護できる一方で、常に新しい攻撃手法やマルウェアが生まれている昨今では、万が一マルウェアが侵入に成功した後の対策も考慮する必要があります。

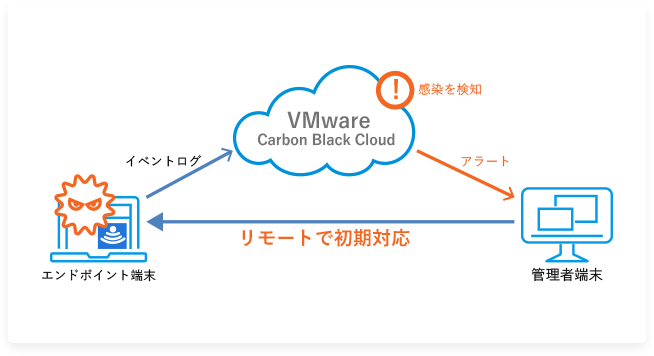

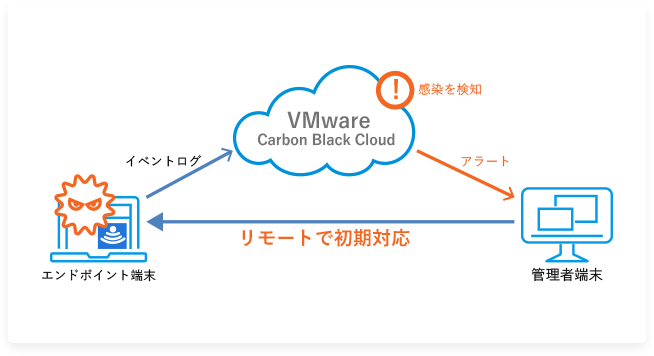

そこで重要になるのがEDR(Endpoint Detection and Response/エンドポイントの検知と対応)です。EDRはエンドポイントのマルウェア感染を前提としたセキュリティ対策と言われており、エンドポイントにおける操作や動作を記録し、そのログを分析して詳細調査を行うことで感染後の不審な挙動や影響範囲をいち早く発見することができます。感染したエンドポイントに対しては、リモートからの端末隔離や詳細調査といったインシデントレスポンスを行うことも可能です。

EDRは収集したログを対象とした分析だけでなく、現在のエンドポイントの状態を詳細に可視化する機能も有しています。能動的対処である脅威ハンティングやリアルタイム検索を運用に取り入れることで、アラートとして検知する前にセキュリティリスクや脆弱性を特定し、被害を未然に防ぐことができます。

「VMware Carbon Black」とは?

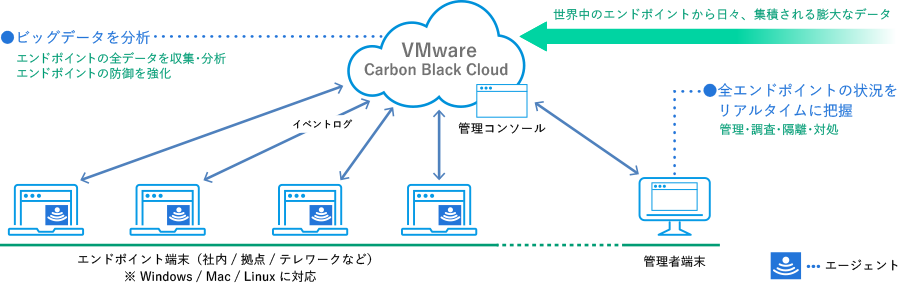

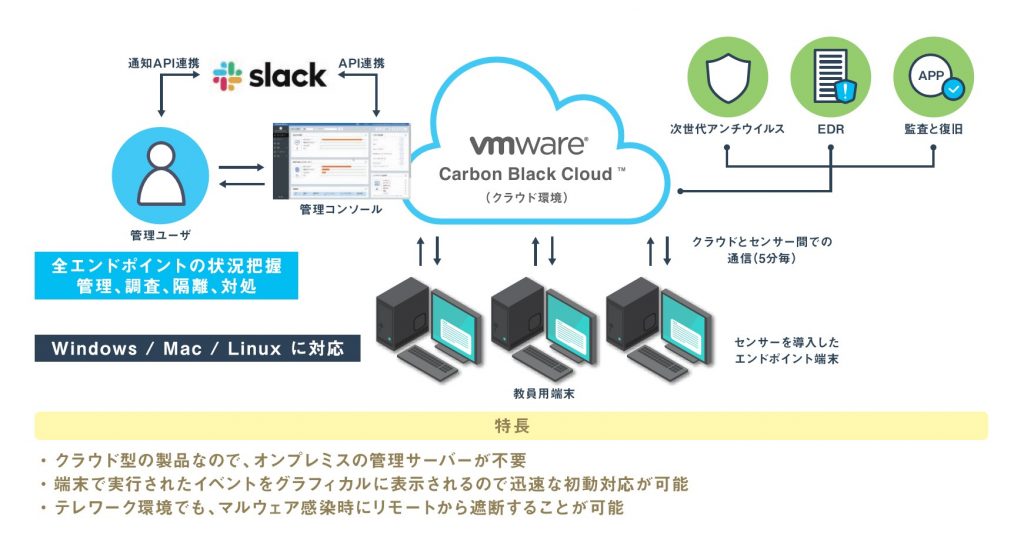

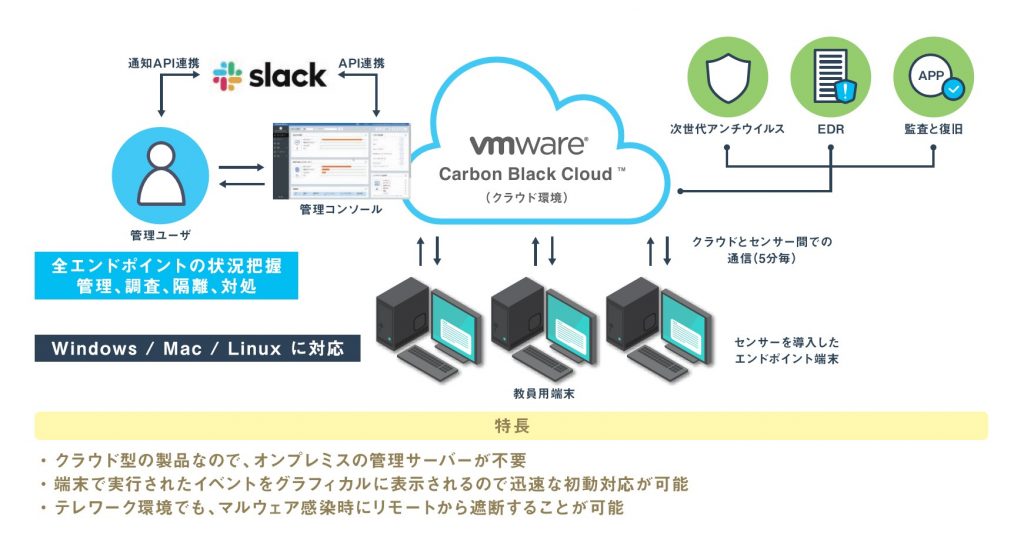

VMware Carbon Black はNGAVとEDRの製品が統合されており、クラウド上でセキュリティ機能を提供するため、自社で管理サーバーを設置・運用する必要はありません。端末に軽量のエージェントをインストールするだけで、すぐにサービスを開始できます。セキュリティポリシーの設定や変更は管理コンソールから一括処理ができるため、大規模ユーザーもスピーディーに導入できます。

VMware Carbon Black の導入企業は、あらゆるサイバー攻撃対策を1つのエージェントと1つの管理コンソールだけ実施できるため、NGAVとEDRを別々に導入するケースと比べて導入費用や管理コストの削減にも貢献します。

VMware Carbon Black の NGAV

ビッグデータ解析による「NGAV」で、

あらゆるサイバー攻撃からエンドポイントを保護

既知および未知の攻撃からエンドポイントを保護するソリューションが、次世代アンチウイルス(NGAV)です。

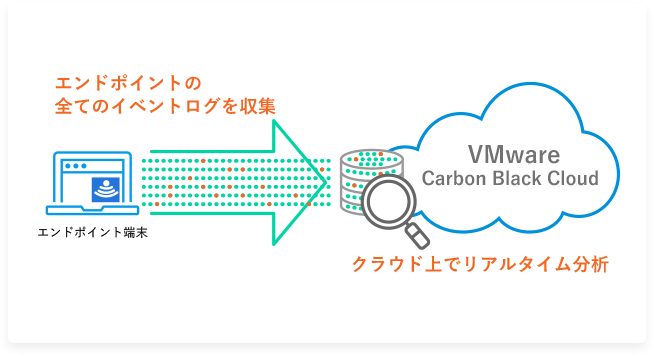

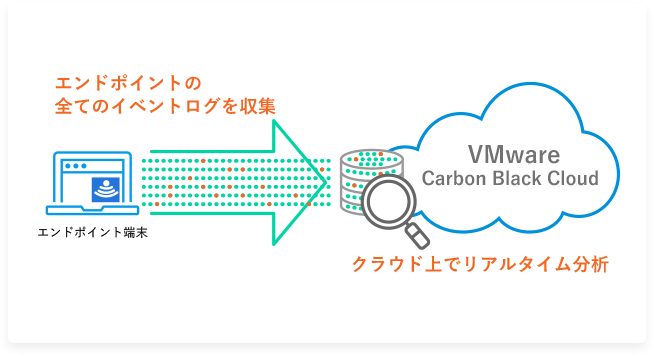

VMware Carbon Blackのビッグデータ解析による独自技術「ストリーミングプリベンション」は、エンドポイントから収集するイベントログを分析し、一見悪意が無く見えるブラウザ操作といった非アラートログを含めた「流れ」の相関分析によって脅威を検知・防御します。

これにより、既知のマルウェア攻撃はもちろん、ファイルレス攻撃や非マルウェア攻撃も高い精度で検知・防御ですることが可能になります。

VMware Carbon Black の EDR

全てのイベントを記録する「EDR」で、

侵入後の可視化と迅速な復旧対応を支援

エンドポイントで発生しているサイバー攻撃の兆候を検知し、感染後の状況把握と適切な復旧対応を支援するソリューションがEDRです。イベントデータが膨大になるEDRの性質上、収集するイベント情報の種類やログの保存期間はEDR製品毎に大きく異なります。

VMware Carbon BlackのEDRは、収集したあらゆるイベントデータはクラウド上に長期間保存できるため、潜伏期間のあるサイバー攻撃に対しても前後の関連性を詳細に可視化することができます。

リモートからの復旧操作や詳細調査機能も非常に充実しているため、事後対応を幅広くカバーできることが特徴です。

「EDRの生みの親」として世界中で選ばれる、確かな性能と豊富な実績

EDRのパイオニアと呼ばれるカーボンブラック社(創業2002年)が開発したCarbon Black製品。現在はVMware社の「VMware Carbon Black」として世界のエンドポイントセキュリティ業界を牽引しています。

導入企業は全世界で約20,000社、Fortune 100社の35社もVMware Carbon Black Cloud を選定しています。また、実際にWeb上で発生したマルウェアに対する保護レベルを試す「Real-World Protection Test(2020年3~4月)」において、検知率:99.8%・誤検知率:0.2%(403件中1件)と高い評価を獲得しています。

※1:2020年度情報、※2:Real-World Protection Test 2020年3~4月

ここがすごい!「VMware Carbon Black」の5つのポイント

VMware Carbon Blackは「ビッグデータ解析による防御力」や「すべてのデータを記録するEDR機能」といった強みがあります。また、リモート対応やポリシーチューニングの柔軟性が高く、日本語化された管理画面が提供されていることも特徴です。

ポイント1:クラウド上で膨大なデータを分析しており、エンドポイントに対する防御力が高い!

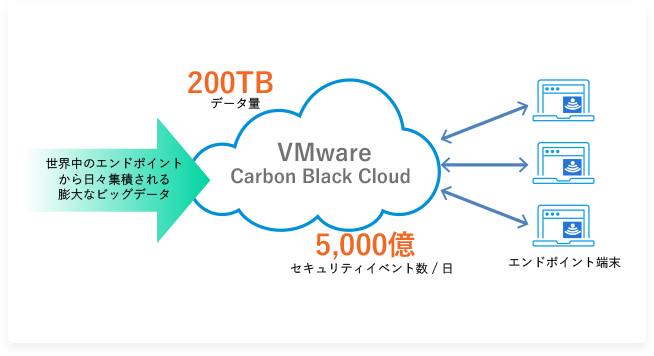

VMware Carbon Black には、全世界のユーザー企業約20,000社の数百万のエンドポイントからイベントログが日々集積されています。このビッグデータを分析することで、日々進化を続けるサイバー攻撃を予知・検知。エンドポイントでの防御対応力を強化します。

クラウド上で分析されているエンドポイントのデータ量は200TB以上、1日で集積されるセキィリティイベント数は約5,000億件に達しています。

ポイント2:全てのデータを収集・分析しており、過去に遡って抜け漏れなく調査できる!

多くのEDR製品は、マルウェア感染といった「黒判定」されたログしか保存しないため、侵入後に変異するサイバー攻撃について、過去に遡った調査ができません。

VMware Carbon Black は収集できるログ情報が豊富であり、「Webサイトにアクセス」といった通常のイベントにも「ブラウザ」「ネットワークアクセス」といったタグを付けて脅威レベルを判定。このデータの活用により、過去に遡って怪しい動作を抜け漏れなく調査でき、不審なふるまいの早期発見にも貢献します。

ポイント3:感染端末をリモートで隔離・調査・修復できるので、オンサイトの対応は不要!

VMware Carbon Black がエンドポイント端末の感染を検知すると、管理者に対してアラートが通知されます。管理者は管理コンソール経由で感染端末をリモートから隔離でき、他の端末への拡散を抑制し、被害を最小化します。

さらに、隔離端末の詳細調査や証拠保全といった一連の対応も全てリモートで対応可能。VMware Carbon Blackを導入していれば、インシデント発生時のオンサイト対応や端末回収といった時間と手間が不要になります。

ポイント4:柔軟なポリシー設定によって、防御力の強化と過検知の減少を両立できる!

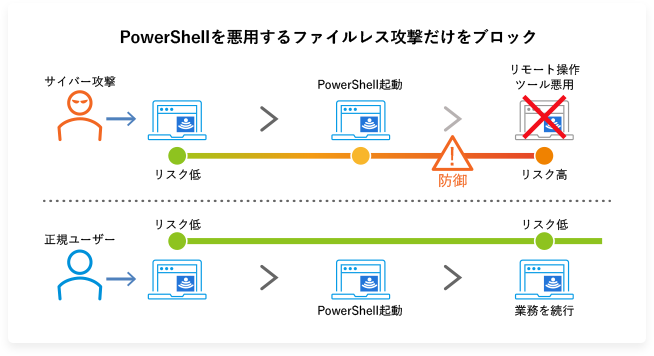

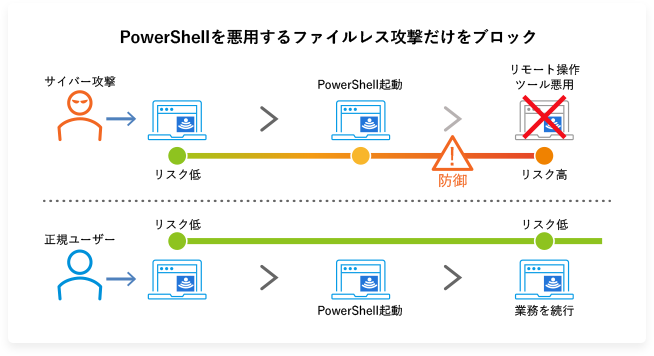

Windowsに標準搭載されているPowerShellは、業務アプリに利用されている一方、ファイルレス攻撃にも悪用されています。NGAVでPowerShellを監視する場合、通常の操作に対してもアラートが大量発生してしまい、通常業務やアラート監視に支障をきたします。

NGAV製品の中でも、VMware Carbon Black はセキュリティポリシーを柔軟に設定できるようになっています。適切なチューニングによって防御力の高めつつ、NGAV製品の大きな課題である「誤検知」と「過検知」を削減することができます。

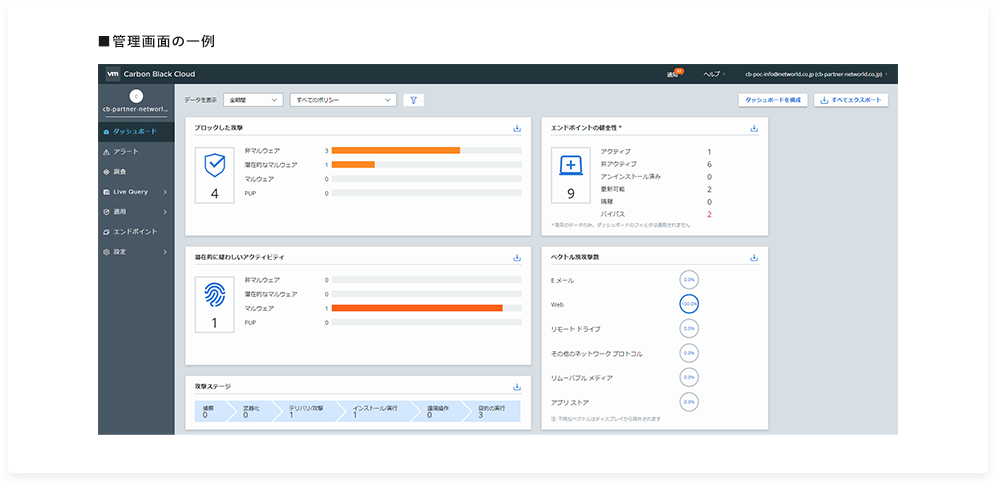

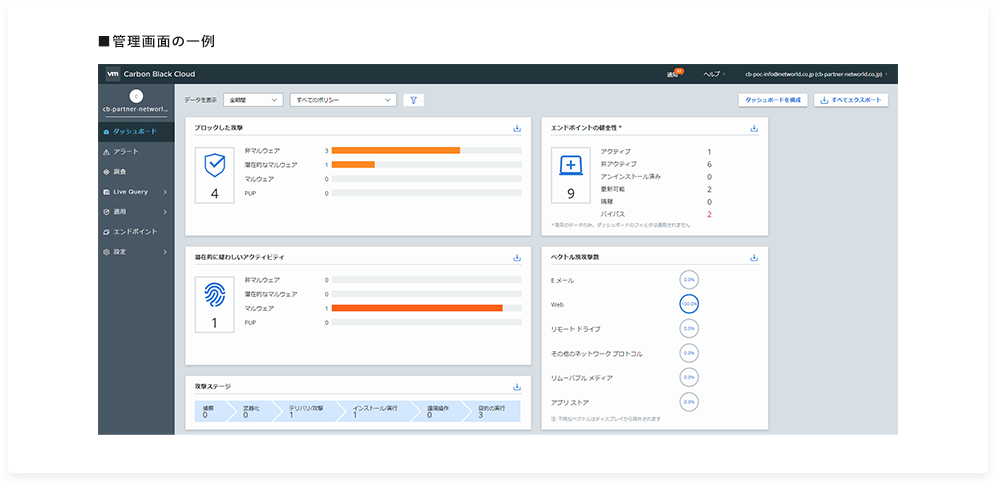

ポイント5:日本語化されたダッシュボードで、セキュリティ状況を素早く把握できる!

NGAVやEDRは比較的新しい分野であり、製品上で利用できる言語が英語だけのケースも珍しくありません。通常の運用では大きな問題にはなりませんが、万が一セキュリティ事故が発生した際、不慣れな言語の場合は対応が遅れてしまうリスクがあります。

VMware Carbon Blackの管理画面は日本語化されており、情報サマリーを集約したダッシュボードによって、状況を素早く把握することができます。各情報をクリックすることで詳細情報にドリルダウンすることが可能です。

ネットワールドの豊富なVMware Carbon Black 導入事例

さまざまな業種のお客様に対してVMware Carbon Blackの導入支援を提供してきた中でいただいた、お客様の声をご紹介します。

学校法人成城学園 成城大学様

VMware Carbon Black Cloudを導入し端末の可視化と的確な脅威対応を実現・学内のセキュリティ強化に貢献

- 導入前の課題

-

ネットワーク内に侵入した脅威の存在や攻撃プロセスなどを明確に証明できない

テレワークで働く職員の情報セキュリティを確保する必要がある - 導入後の効果

-

端末の挙動や操作をすべて可視化することで、的確な状況把握と脅威対応を実現

リモートからの調査・検索やマルウェア感染端末の遮断が可能に

導入事例のPDF資料は、こちらのページよりダウンロードしていただけます。

匿名のお客様事例

官公庁のお客様

- 導入規模

-

800台

- 導入背景

-

自社運用が可能なEDR環境の実現

- 選定理由

-

アラートとして検知した理由が明確

- 導入後の効果

-

感染拡大を瞬時に防ぐためにボタン一つで隔離することができ、全台調査も簡単にできる。

食品業のお客様

- 導入規模

-

1,200台

- 導入背景

-

実際にマルウェアの被害が発生

- 選定理由

-

既存環境との親和性と見やすい画面

- 導入後の効果

-

端末負担が軽く、ユーザー側も満足。検知ルール設定を細かく決められ、誤検知/過検知が少ない。

サービス業のお客様

- 導入規模

-

1,000台

- 導入背景

-

シグネチャに依存しないNGAVを検討

- 選定理由

-

端末への影響が少なく、検知力も高い

- 導入後の効果

-

マルウェア検出から原因究明、対応、予防措置まで一気通貫で対応でき、運用負荷が軽減された。

製造業のお客様

- 導入規模

-

8,000台

- 導入背景

-

海外拠点含めた次世代型対策の展開

- 選定理由

-

高い検知率と管理/展開の容易さ

- 導入後の効果

-

あらゆるインシデント対応が遠隔から実施でき、感染端末を回収するコストと時間を削減できた。

その他 お客様事例

セキュリティ製品の特性上、実名での事例公開が難しいVMware Carbon Blackの匿名事例や対応実績については、上記事例の他にもネットワールドへお問い合わせいただいたお客様には個別でご紹介していますので、お問い合わせフォームからお気軽にご相談ください。

VMware Carbon Black のラインナップ

VMware Carbon Black は複数のエディションが用意されており、企業のセキュリティに関するニーズやセキュリティ体制などに応じて選択いただけます。各エディションの違いについては、以下「VMware Carbon Black ラインナップ」のページをご確認ください。

エンドポイント向け製品「VMware Carbon Black Cloud Endpoint」ラインナップ

全てのエディションでNGAV機能が提供されており、従来のアンチウイルス製品のリプレイスが可能です。すべてのエディションは同じVMware Carbon Blackセンサー(エージェント)を利用しているため、将来的に上位エディションにも容易にアップグレードできます。

Advancedエディション以上ではエンドポイント全体に対してその場で調査を行う「リアルタイム検索(Live Query機能)」が利用可能になります。最上級のEnterpriseエディションではより詳細な動きを可視化するための「Investigate機能」や、潜在的なリスクを脅威インテリジェンスの活用であぶり出す「Watchlist機能」など、VMware Carbon Blackの全ての機能が利用可能になります。

| Standard | Advanced | Enterprise | ||

|---|---|---|---|---|

| NGAV | 制限あり | |||

| 標準的なEDR | ||||

| リアルタイム検索 | ||||

| 脆弱性の可視化 | ||||

| より高度なEDR | ||||

| Prevention版 詳細 | Standard版 詳細 | Advanced版 詳細 | Enterprise版 詳細 |

以下の記事では、VMware Carbon Blackの各エディションで導入の決め手となった特徴や傾向について、多くの導入案件に携わってきたネットワールドSEが解説しています。

仮想環境向け製品「VMware Carbon Black Cloud Workload」ラインナップ

「VMware Carbon Black Cloud Wordload」は仮想環境の仮想マシンやワークロードを保護する目的で導入いただく製品です。vSphereをご利用いただいているお客様は、既存vSphere環境にそのまま導入することが可能です。

EssentialsエディションはvCenterと連携して仮想環境の脆弱性を可視化することができ、Advanced以上からは「NGAV&EDR」の機能が利用可能になります。

| Essentials | Advanced | Enterprise | |

|---|---|---|---|

| NGAV | |||

| 標準的なEDR | |||

| リアルタイム検索 | |||

| 脆弱性の可視化 | |||

| より高度なEDR |

「VMware Carbon Black Cloud Workload」の特徴については、以下の記事でもご紹介しています。Endpointシリーズとの違いやvCenterとの関係性を知りたい方は、ぜひご確認ください。

オプションサービスについて

「VMware Carbon Black Cloud」のオプションサービスについては、以下の記事でご紹介しています。

VMware Carbon Black についてのよくある質問

ネットワールド独自のVMware Carbon Black 導入支援体制

ネットワールドは旧カーボンブラック社がVMware社に買収される以前より、Carbon Black製品の国内一次店として数多くのNGAV・EDR導入案件で検証・導入・運用における技術的なサービスを提供してきており、PoCから導入、運用支援まで一貫したサポートが可能です。

評価ライセンスの発行

ネットワールドではVMware Carbon Blackの評価ライセンス発行を行っています。評価ライセンスの発行には条件がございますため、ご希望のお客様はネットワールドまでお問い合わせください。

PoC(事前検証)のご支援

VMware Carbon Blackを導入によって、抱えているセキュリティ課題を解決できるかの事前検証のために、ネットワールドではVMware Carbon Blackの評価ライセンスを用いたPoC(事前検証)のご支援を提供しています。

ネットワールドのPoC支援サービスでは、短期間でもVMware Carbon Black導入に必要な項目を確認するために、ヒアリングを通した検証項目の確認と、豊富なスクリーンショットで構成された独自のドキュメントの提供、検証中のQAフォローや技術的なアドバイスを提供しています。

導入支援サービス

VMware Carbon Blackの導入が決定した後、経験豊富なネットワールドのエンジニアが導入設計や構築をご支援する「導入支援サービス」を提供しています。基本的なサービスに加えて、お客様に要望に応じた個別のサービスカスタマイズも可能です。

運用サポート(MDRサービス)

EDR導入によって様々なリスクやログが可視化され、一般的にアラート量は増加する傾向にあります。導入企業の運用負荷を軽減し、その情報を最大限に活用して効果的にセキュリティを強化するために活用されているのが、EDRの運用を外部の専門家にアウトソースする「SOC(Security Operation Center)」や「MSS(Managed Security Service)」、「MDR(Managed Detection and Response)」といった運用支援サービスです。

ネットワールドでは「VMware Carbon Black 運用支援サービス(MDR)」を提供しております。専門的な知識とノウハウを持つEDR運用チームが、アラートの常時監視や即時通知、感染端末の隔離、インシデント発生時の詳細調査や復旧をご支援します。

VMware Carbon Black関連コンテンツ

ノウハウ活用ガイド

-

XDR & Host-based FirewallでVMware Carbon Black Cloudを強化!オプションサービスのご紹介

XDR & Host-based FirewallでVMware Carbon Black Cloudを強化!オプションサービスのご紹介 -

MDRサービスについて〜VMware Carbon Black Cloudのセキュリティ運用を支援〜

MDRサービスについて〜VMware Carbon Black Cloudのセキュリティ運用を支援〜 -

VMware Carbon Black Cloud Workload の各種機能とインストール方法〜組み込み型セキュリティでvSphere環境を保護〜

VMware Carbon Black Cloud Workload の各種機能とインストール方法〜組み込み型セキュリティでvSphere環境を保護〜 -

ネットワールドSEが語る!導入事例から読み解くVMware Carbon Blackが選ばれる理由とは?

ネットワールドSEが語る!導入事例から読み解くVMware Carbon Blackが選ばれる理由とは? -

【Q&A】VMware Carbon Black

【Q&A】VMware Carbon Black -

VMware Carbon Black Cloud 導入事例(学校法人成城学園 成城大学様)

VMware Carbon Black Cloud 導入事例(学校法人成城学園 成城大学様)

オンデマンドセミナー

記事が見つかりませんでした。