ネットワールドSEが語る!導入事例から読み解くVMware Carbon Blackが選ばれる理由とは?

テレワークやクラウド活用の拡大等に際し、セキュリティを重要視している企業も多くなっています。それに伴い、インターネット境界はデータセンターのファイアウォールからエンドポイントに移っています。その一方でサイバー攻撃はますます悪質化・巧妙化しており、従来型のアンチウイルスだけでは対応しきれない状況となっています。そうした問題を解決する製品として注目されているのがVMware社が提供している、VMware Carbon Black Cloudです。

「VMware Carbon Black Cloud」は、ビッグデータ解析でサイバー攻撃を検知・防御するNGAV機能と、端末で発生したあらゆる事象を可視化するEDR機能によって、エンドポイントを保護するセキュリティソリューションです。

本記事では数ある競合製品の中でVMware Carbon Black Cloudの各エディション毎が選ばれている理由や、検証・導入時に多くの企業が引っかかるポイントとその解決策をを、弊社SEの阿部が解説します。

エンドポイントセキュリティの重要性

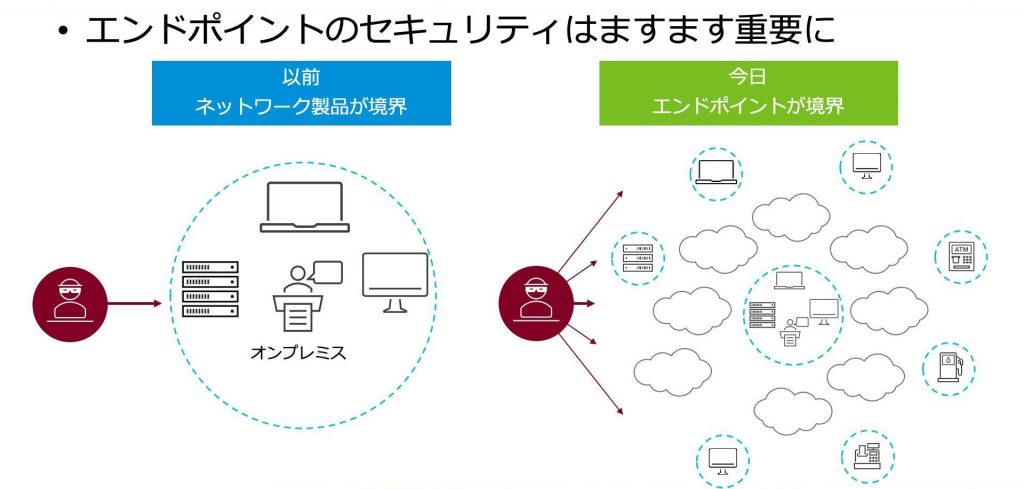

これまで企業のセキュリティは、内部と外部に境界を設け、境界の外からの攻撃をファイアウォールやIDS、IPSを設置して不正アクセスやマルウェアの侵入を防ぐブロックするといった、いわゆる境界防御に重点が置かれていました。しかし、働き方が新しくなっていく中で、社内外でクラウドサービスを利用しながら活動する柔軟な働き方が広がっている現在、セキュリティの境界はエンドポイントへと移っています。

従来型の攻撃では、マルウェアを使用した方法でシステムに侵入する方法が一般的でしたが、

現在はマクロやリモートログイン、PowerShellなど、Windows正規ツールを悪用した非マルウェア攻撃やファイルレス攻撃による被害の割合が半数を超える状況となっています。

実際に、日本の大手企業でもPowerShell機能を悪用した攻撃により海外拠点のサーバに侵入され、これを踏み台に複数の端末を経由しながら国内のシステムにも侵入先を広げていくといったインシデントが発生しています。こうした非マルウェア攻撃やファイルレス攻撃はシグネチャをベースとした従来型のウイルス対策ソフトのみでは検知が困難です。

この状況を捉え、どれほど防御を固めても侵害は起こりうるという考え方に立ち、システム内部の脅威を検知し、拡大する前に対応して被害を最小限に抑えるアプローチが徐々に広がりつつあります。既存のアンチウイルス製品のサポート切れを機に、次世代アンチウイルス(NGAV)とEDRを組み合わせた新たなエンドポイントセキュリティを導入する企業も増えてきました。

VMware Carbon Blackの概要

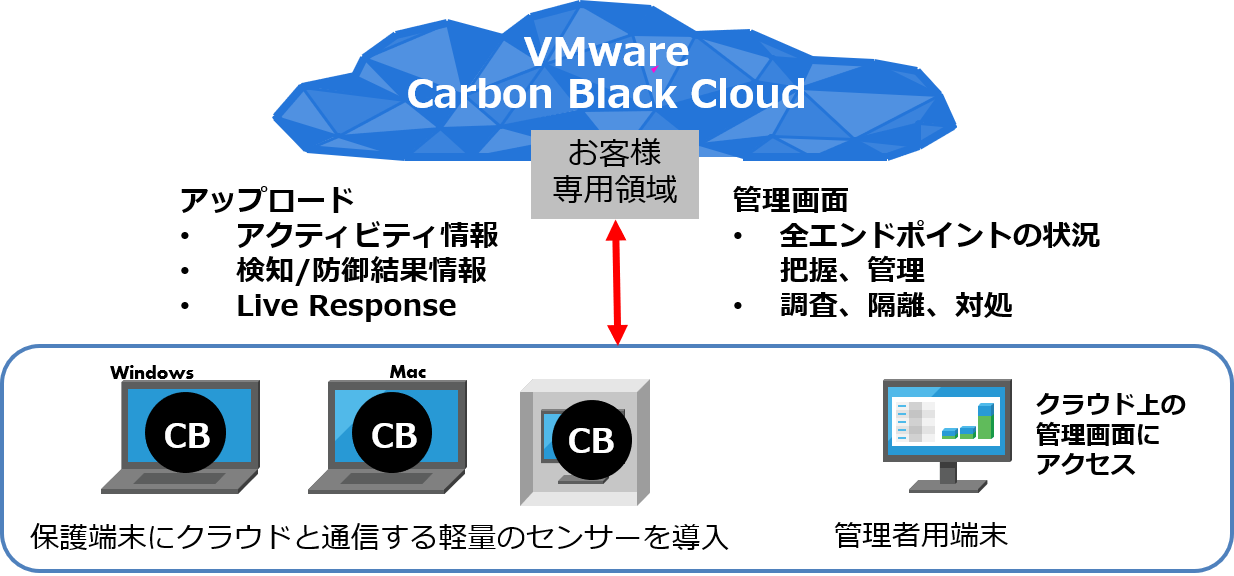

これを実現するのがVMware Carbon Black Cloudです。従来型ウイルス対策と次世代型アンチウイルス(NGAV)、さらにそれを補完するEDR(Endpoint Detection and Response)の多層防御によりエンドポイントを保護します。

VMware Carbon Black Cloudはその名のとおり「クラウド型の製品」であるため、オンプレミスでの管理サーバなどの設置は一切不要です。各エンドポイントにエージェントのインストールのみでサービスを開始することが可能になります。大規模ユーザーでもエンドポイントの追加を瞬時に行うことが可能で、運用ポリシーの設定や変更についても管理コンソールから一括して処理することができます。

VMware Carbon Black Cloud Endpointでは、端末に導入したエージェントがログ情報を収集し、Carbon Blackのクラウド基盤に送信し、高度な分析を行うことで脅威の検知を行います。そこで多くのお客様が気にするのは「ネットワーク帯域に負荷がかかり、肝心の業務に影響が生じてしまうのではないか」ということです。

しかしVMware Carbon Black Cloud Endpointでは、端末がやり取りしていたデータやファイルをそのまま送信することはありません。あくまで、端末がどのような動きをしたかを記録したイベントログだけを送信するためデータサイズは小さく抑えられ、1台当たり10〜20Mbps程度の回線があれば十分です。また、24時間つなぎっぱなしではなく、定期的にイベント情報を送信するため、ネットワーク負荷についてはほとんど心配しなくて済む程度です。またクラウド側で解析を行い、その結果だけを受け取る仕組みのため、PCの負荷やディスク消費容量も少なく、「パソコンが重くて仕事にならない」といった苦情もほとんどありません。

「ネットワールドではヴイエムウェアに買収される以前の2017年からCarbon Black 製品の取り扱いを始めており、すでに多くの提供実績を有しています」と阿部は語り、次のような事例を紹介します。

Standard事例:次世代アンチウイルスによる検知・防御

シグネチャに依存しないNGAVの導入を検討していたA社の事例をご紹介します。

A社は海外拠点も含めて次世代型セキュリティ対策を展開を検討していましたが、オンプレミス製品での限界を感じ、クラウド型ソリューションの検討も考えていました。そんなA社に対してネットワールドは、ストリーミングプリベンションやレピュテーション情報に基づいた防御を可能とするVMware Carbon Black Cloudを提案しました。

この事例でネットワールドは、VMware Carbon Black CloudのPoCにも対応をしており、今回の事例では初期導入時のポリシー設定からセンサー(エージェント)のインストールまで支援しました。そしてA社のPoCを通じて端末にほとんど影響を与えることなく、サイバー攻撃の高い検知力を得られることが明らかになりました。

「1つのエージェントでNGAVとEDRの両方の機能に対応しつつ、CPU使用率は平均1%以下、シグネチャ非利用時のメモリ使用量も平均25MB程度という低リソースで運用することができます。また、アラートとして検知した理由が明確に示される点でも高い評価をいただきました」と阿部は話します。

こうした手応えを得ることでA社は、VMware Carbon Black Cloud Endpoint Standardの導入を決定しました。

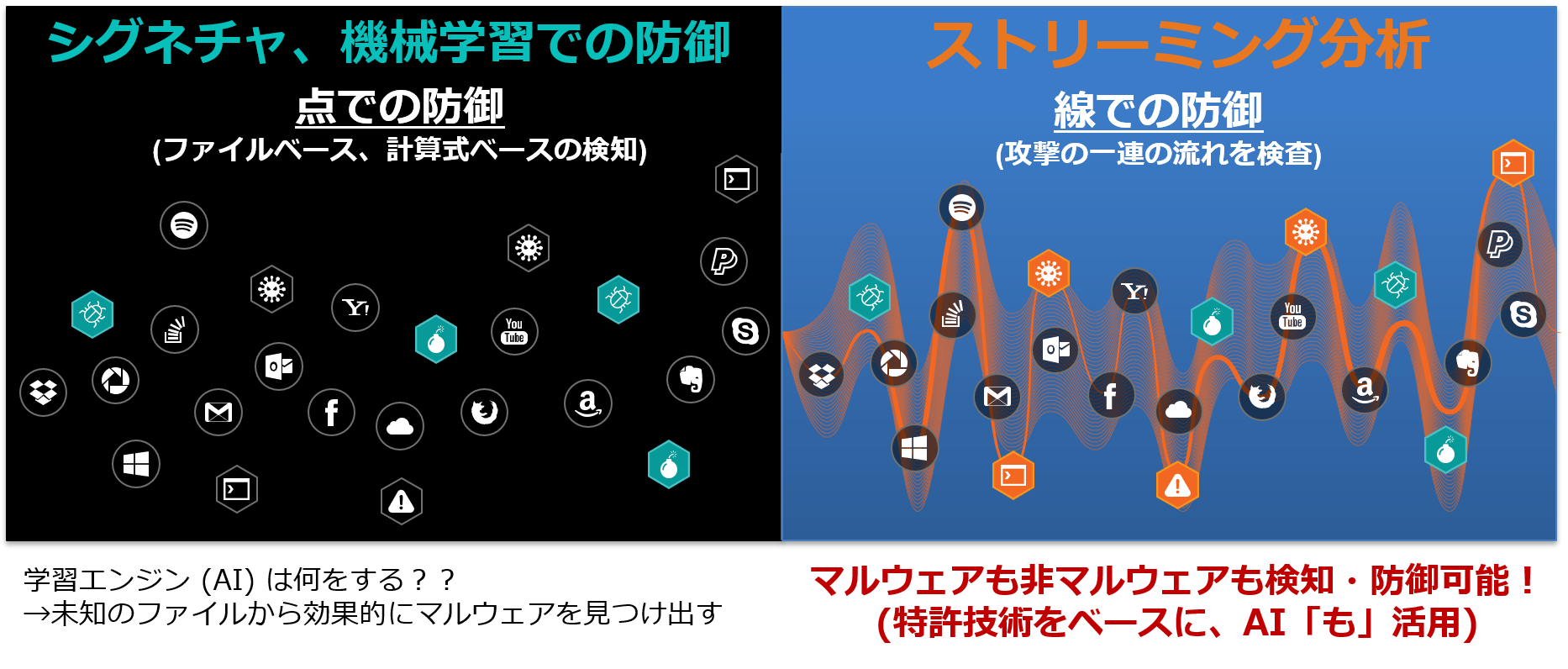

ストリーミングプリベンションとは?

ストリーミングプリベンションとは、すべてのログを収集し、個々のイベントだけで見る点の防御ではなく、Webアクセスやファイルアップロードなど、エンドポイントの一連の流れをリアルタイムに解析してタグ付けを行い、それぞれの相関関係やリスクを評価分析することで線の防御ができ、マルウェアだけでなくすべてのサイバー攻撃を防御する仕組みです。

シグネチャをベースとした従来のパターンマッチングでは、そこをすり抜けてくる亜種や未知のマルウェアをブロックできません。

VMware Carbon Black Cloudのストリーミングプリベンションは、ビッグデータに独自技術のストリーミング分析を加え、マルウェアのみならず非マルウェアについても検知・防御が可能になる次世代アンチウイルス機能です。

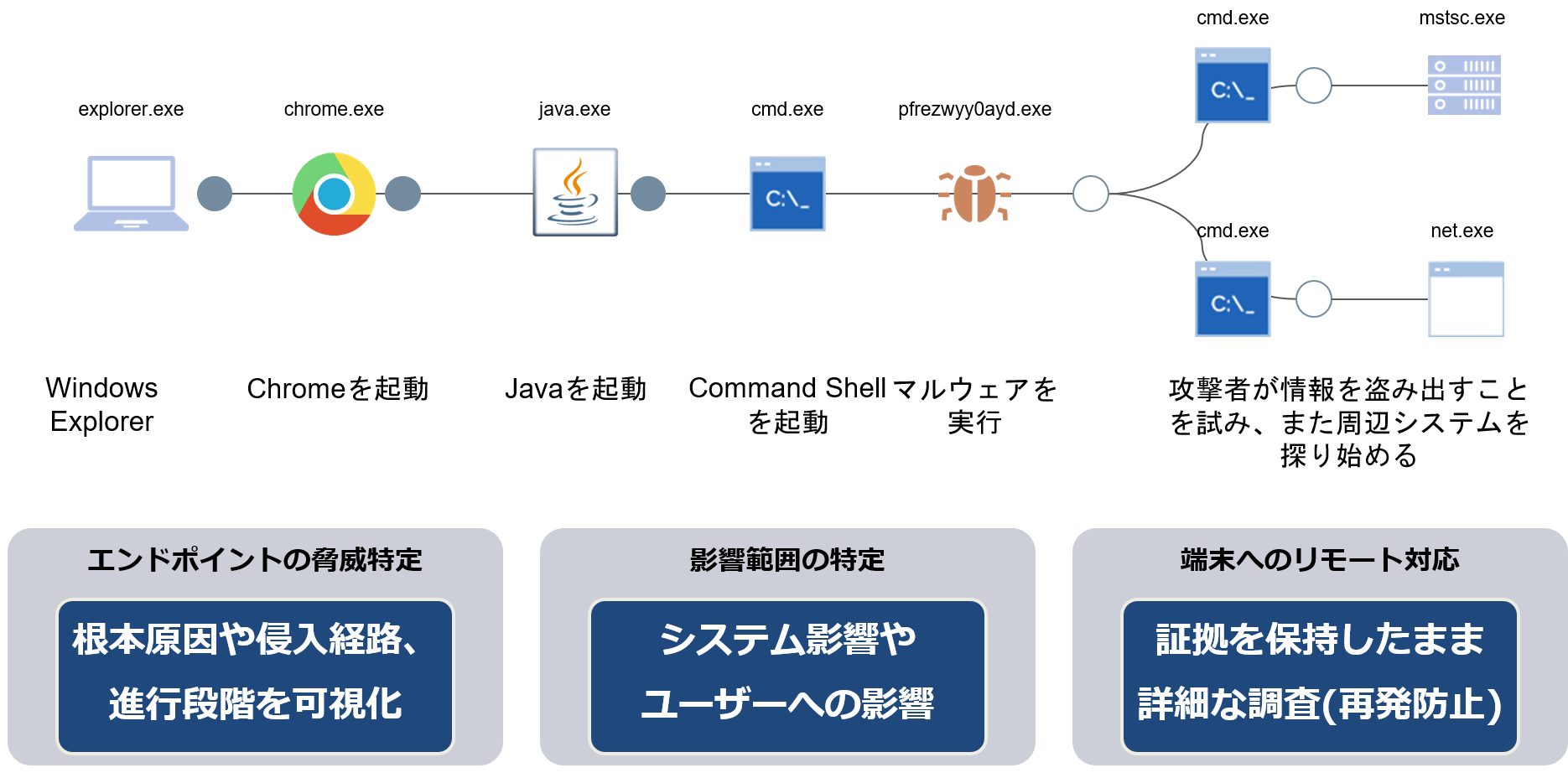

Endpoint Standardで利用できるEDR機能

Endpoint StandardのEDR機能では、攻撃の疑いのあるアクティビティを過去にさかのぼり調査が可能です。この結果を基に管理者は、リモートからマルウェアの駆除や端末の隔離を行うことが可能になります。さらに攻撃の被害や拡散状況をすべてのエンドポイントを対象として調査し、報告します。

万が一、重要システムに侵入されてしまった場合、対応が後手になるほど情報漏えいのリスクが高まり、顧客からの信頼も失墜し、企業は存続不可能に陥ってしまう可能性もあります。このリスクに対して自社が「どのような対策をとり、安全性を回復したのか」といったエビデンスを示せるようにするためにもEDRが注目されています。

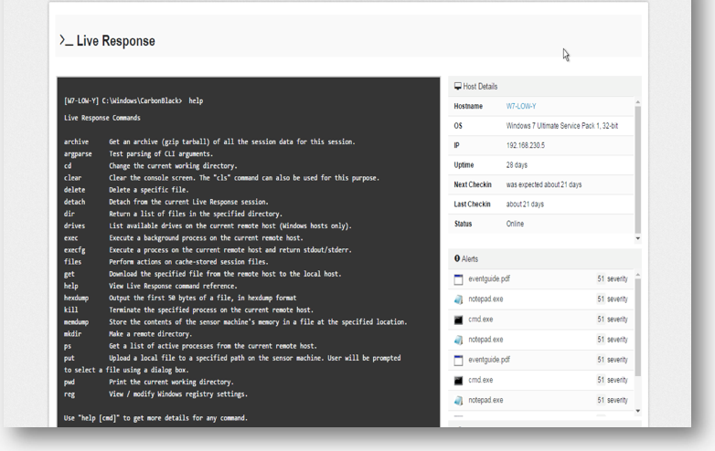

さらに、マルウェア感染した端末を特定し、リモートから論理的に隔離し、詳細な調査を行った上で証拠を保全し、クリーンアップするまでの一連の対策を支援することができる、「Live Response」というツールもEndpoint Standardにて標準で含まれています。

- 調査のための追加情報取得

- マルウェアリムーバ/クリーナーの実行

- プロセスやメモリ情報の取得

- レジストリの参照や変更

- ファイルのアップロード・ダウンロード・削除

- 任意のプログラムの実行

その他多数のアクションが可能です。

Advanced事例:端末のパッチ適用状況や脆弱性の把握

次に紹介するのは、自社運用が可能なEDR環境を導入したいと考えていたB社の事例です。B社は、サイバー攻撃の検知・防御力の向上を図ったうえで、事前に端末の脆弱性や攻撃の対象をなくしたいという課題を持っていました。

Carbon Blackは既存のアンチウイルス製品との同居が可能ですので、B社に対してネットワールドは、既存のアンチウイルスとNGAVを同居させたときの挙動や負荷の確認、Live Query機能の評価などを目的としたPoCを支援しました。

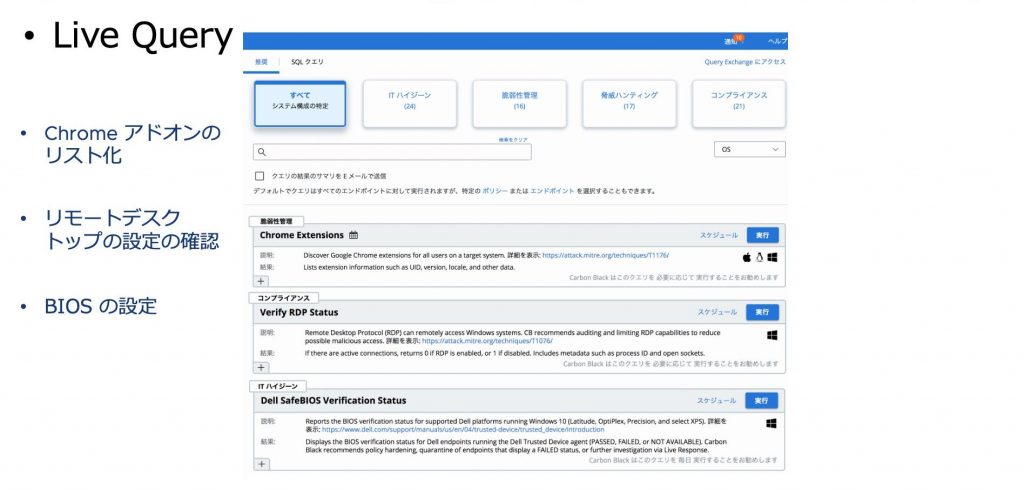

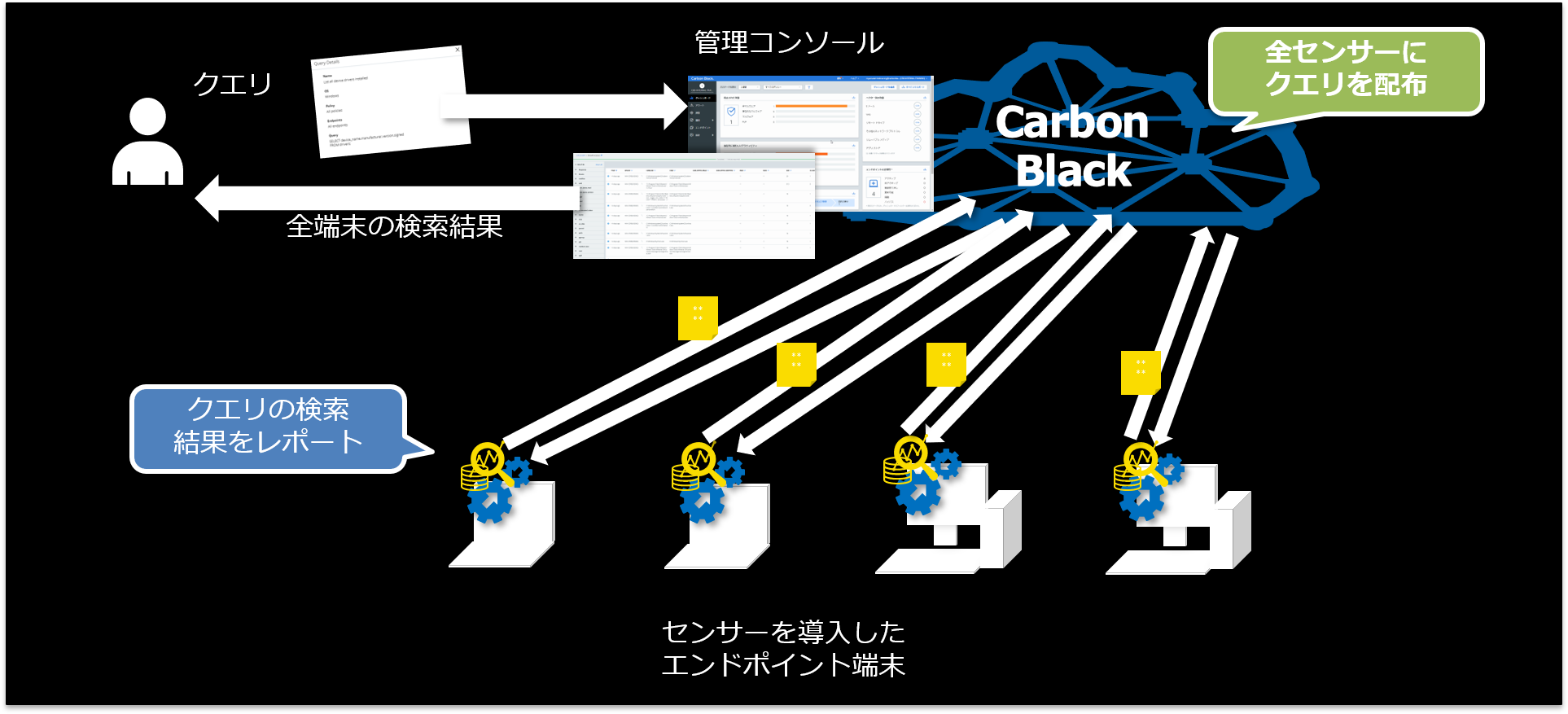

Live Query機能とは、端末にインストールされているアプリケーションの情報や脆弱性情報等を収集・検索するもので、各端末のパッチ適用状況なども迅速に確認することができます。さらにファイルシステムやレジストリ、システム情報、デバイス情報、ブラウザのプラグイン等の様々な情報を取得し、ITハイジーンや脆弱性管理、脅威ハンティング、コンプライアンスチェックなども可能となります。

「B社は用途に応じて1,500 種類以上の情報をオンデマンドで取得できるLive Queryの効果を高く評価し、この機能を利用できるVMware Carbon Black Cloud Endpoint Advancedの導入を決定しました」と阿部は語ります。

Endpoint Advancedはエンドポイントの「現在」を可視化

「Live Query」はエンドポイントに対して複数パターンのクエリを実行し、そこに潜んでいる脅威を探し出すリアルタイム検索機能であるといえます。実行したクエリの保存や再実行、結果のエクスポートを行うことができます。

Carbon BlackのEDRで調査後、明らかになった過去に侵入した脅威が、現在どのエンドポイントにどれほどの痕跡を残しているか、リアルタイムに深堀調査を行うことができるので、Endpoint StandardのEDRソリューションにおける“時差”を埋めることで、より迅速な対象を実現します。

Enterprise事例:脅威インテリジェンスを用いた予防調査

最後に紹介するのは、ネットワーク側での脅威対策に限界を感じていたC社の事例です。

脅威に侵入された後の対策や説明責任の必要性を感じていたC社に対して、ネットワールドは長期間にわたって過去ログを保持し、そのログを基に遡った調査や細かいチューニング可能な、より精度の高いEDRを実現するソリューションとしてVMware Carbon Black Cloudを提案し、オンサイトでのPoCを支援しました。

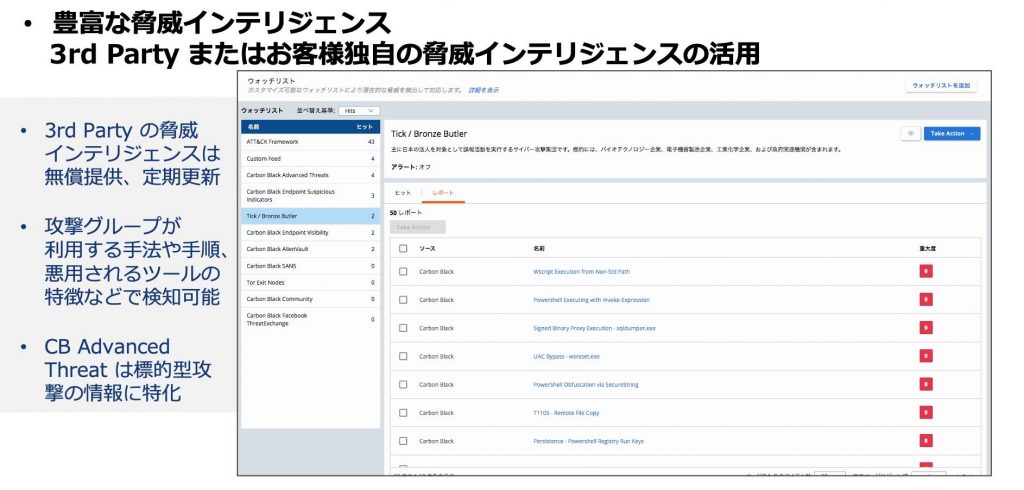

Carbon Blackで検知結果から必要な情報を確認して絞り込みを行うプロセスを行う際に検索条件の入力中に候補の条件をサジェスチョンが提供され、必要な情報を取得できる機能について検証を実施しました。また、アラートとなる前に脅威インテリジェンスを用いた調査が可能となるウォッチリストの追加による脅威ハンティングについてもPOCで試しました。

「サードパーティから提供されるインテリジェンスはもとより、お客様独自のインテリジェンスも活用することが可能でサイバー攻撃が利用する手法や手順、悪用されるツールの特徴など多様な観点から侵入した脅威を特定する高い検知率、1つのエージェントでNGAVも併せて利用できる管理/展開の容易さを高く評価していただきました」と阿部は話します。これらの卓越した機能が決め手となり、C社はVMware Carbon Black Cloud Endpoint Enterpriseを導入しました。

Endpoint Enterpriseはエンドポイントの「過去」を可視化

Endpoint Enterpriseは、より大規模向けのEDR機能「Enterprise EDR」 を提供します。

たとえば、侵入調査を行う「Investigate機能」は、すべてのエンドポイントの活動を記録し、高度な攻撃を可視化しながらプロセスツリーで端末上での動きを追跡し、セキュリティインンシデントの根本原因を突き止めることが可能です。

また、能動的調査を行う「Watchlist機能」がハンティング調査を自動化させ、潜在脅威を洗い出します。これにより大規模な調査でも短い時間で完了することができます。

Endpoint Standard のEDR機能では、一般企業の情報システム部門で運用することが可能ですが、Enterprise EDRはSOC(セキュリティオペレーションセンター)やCSIRT(セキュリティ事故対応チーム)などのセキュリティ専門家が運用することを前提としています。

Investigate機能…侵入調査

すべてのエンドポイントの活動を記録し、高度な攻撃を可視化

プロセスツリーで端末上の動きを追跡し、根本原因を可視化

Watch List機能…能動的調査

ハンティング調査を自動化し、潜在脅威の洗い出し

大規模な調査も瞬時に完了

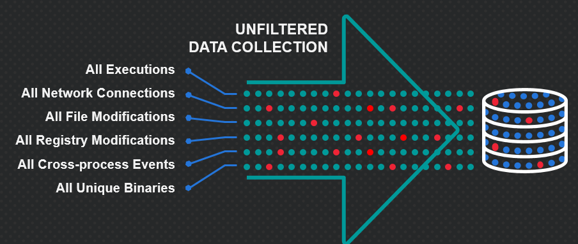

一般的なEDR製品は、アラートなど黒判定されたログのみの保存しかしないため、最初は白判定で侵入し、後から黒判定に変異する攻撃においては、過去に遡って調査することは不可能です。

Enterprise EDRでは、例えば「ブラウザを開いた」といった通常のイベントにもタグ付けを行い、脅威レベルを判定することも可能です。これにより過去に遡って、あらゆるイベントの“流れ”からあやしい動作を抜け漏れなく調査することができます。

エンドポイントだけにとどまらず、SIEM(セキュリティ情報イベント管理)やネットワークセキュリティ製品など、ログを収集・転送する幅広いセキュリティ製品の検知力を高めることも可能です。

ネットワールドの充実したVMwareご支援体制

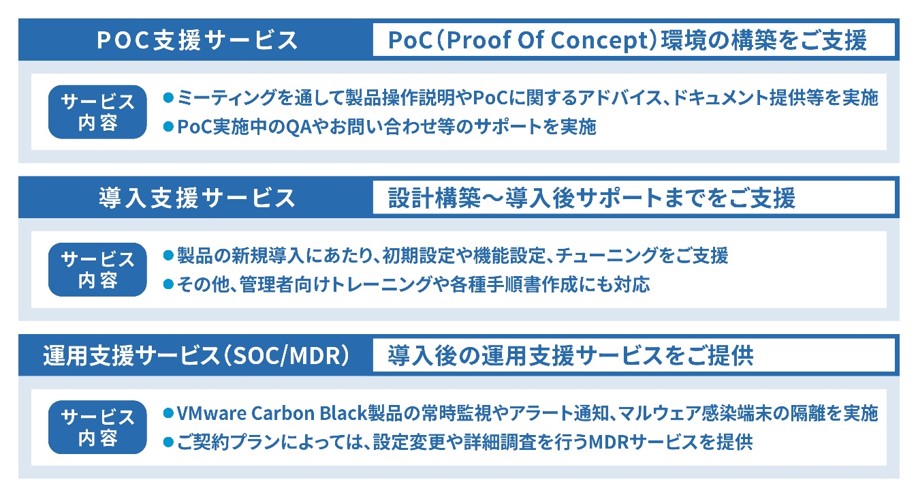

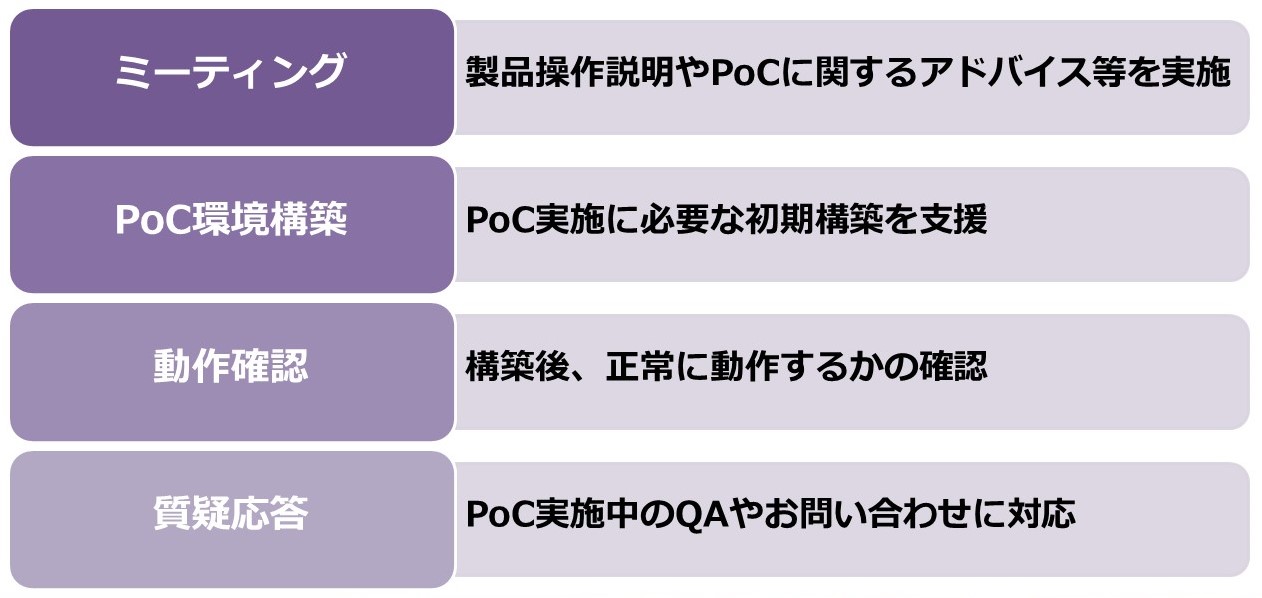

PoC支援サービス

セキュリティ製品に限らずソリューションの導入時には、複数の候補を検討し、試験的に運用してみるPoC(Proof of Concept:概念実証)を実施するケースが一般的です。阿部は多くの企業を支援してきた経験から、「長い期間をかけてだらだら進めるのではなく、2週間程度で集中して検証項目を絞って実施するのがPoCを有効活用するポイントです」といいます。

ネットワールドでは、短期間でも必要な項目を検証できるようさまざまな支援を行っています。まずPoC実施前にはヒアリングを実施し、現在の環境はどのようになっており、何を検証したいのかを確認します。その上で、豊富なスクリーンショットを参照しながらPoC環境を構築・設定できる「スタートアップガイド」を提供しています。

また、企業によって、検知したい脅威も動作しているアプリケーションも異なります。そこで、変更可能な設定項目を抜き出した「パラメータシート」も用意しています。PoC期間中に「この設定をこう変更したい」「このプロセスについては検知から除外したい」といった要望が生じた場合にはパラメータシートを参照しながらすぐ変更し、必要な検証を実施できます。このように、同社独自のノウハウを盛り込んだドキュメント類を通してPoCを支援します。

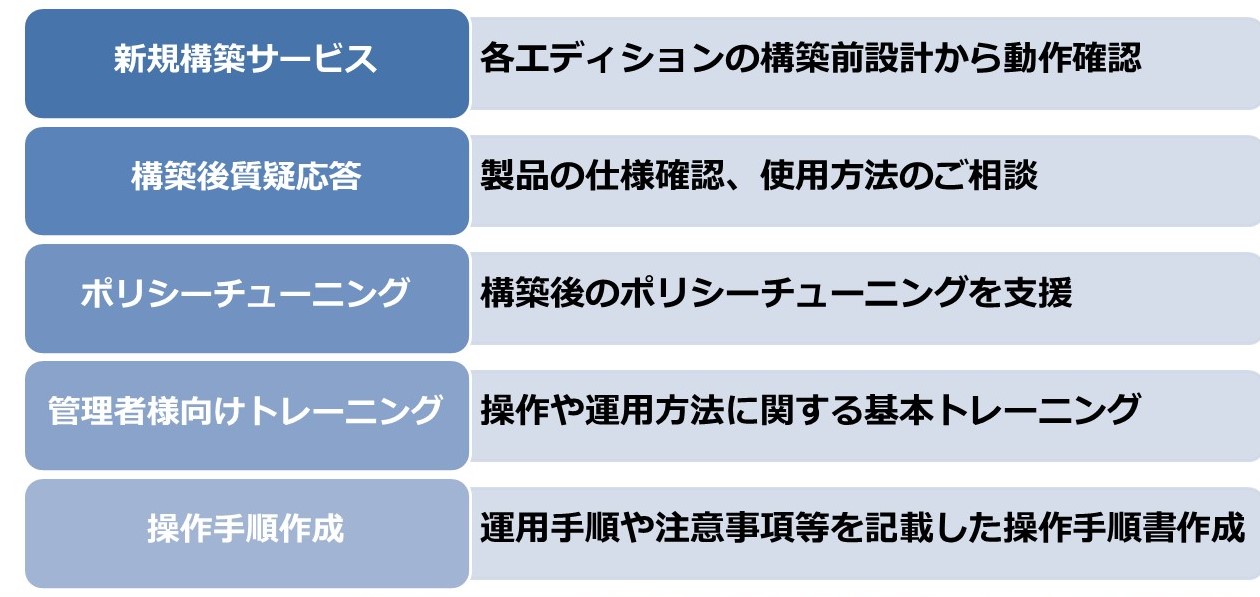

導入支援サービス

PoCを終えて採用を決定したら、いよいよ導入作業を進めることになります。ネットワールドはこのフェーズでもさまざまな支援メニューを用意しており、導入から運用を本格的に開始するまでの何かと不安な時期をサポートします。

NGAVとしてVMware Carbon Black Cloud Endpointを導入する際には、まず「既存のアンチウイルス製品から乗り換えるのか、それとも同居させていくのか」の方針を決めることが重要です。もし後者なら、お互いにスキャン対象から除外する設定を行う必要があるため、事前に環境を洗い出しておくとスムーズに進めることができます。

導入をスムーズに進めるもうひとつのポイントは、1カ月程度の「パイロット運用期間」を設けて進めることです。業務に合わせて週次処理、月次処理で動くアプリケーションもありますが、それらが「不審なもの」として検知、ブロックされないよう、見極めの期間を設けることで、無用なトラブルを避けることができます。このとき、利用者のITリテラシーや業務内容に応じてグループ分けを行い、VMware Carbon Black Cloud Endpointに用意されている3段階のポリシーを使い分けることも可能です。

VMware Carbon Black Cloud Endpointでは端末上の動作を細かく収集し、点ではなく線として分析して危険なものを警告します。ですので、自社環境で運用していく中で、「どういったものを深刻な脅威としてすぐ通知するか」「どのレベルまでなら1日1回程度の報告にとどめるか」といった通知のルールを定めることで、誤検知を減らし、自社にとって最適な設定を見出すことができるでしょう。

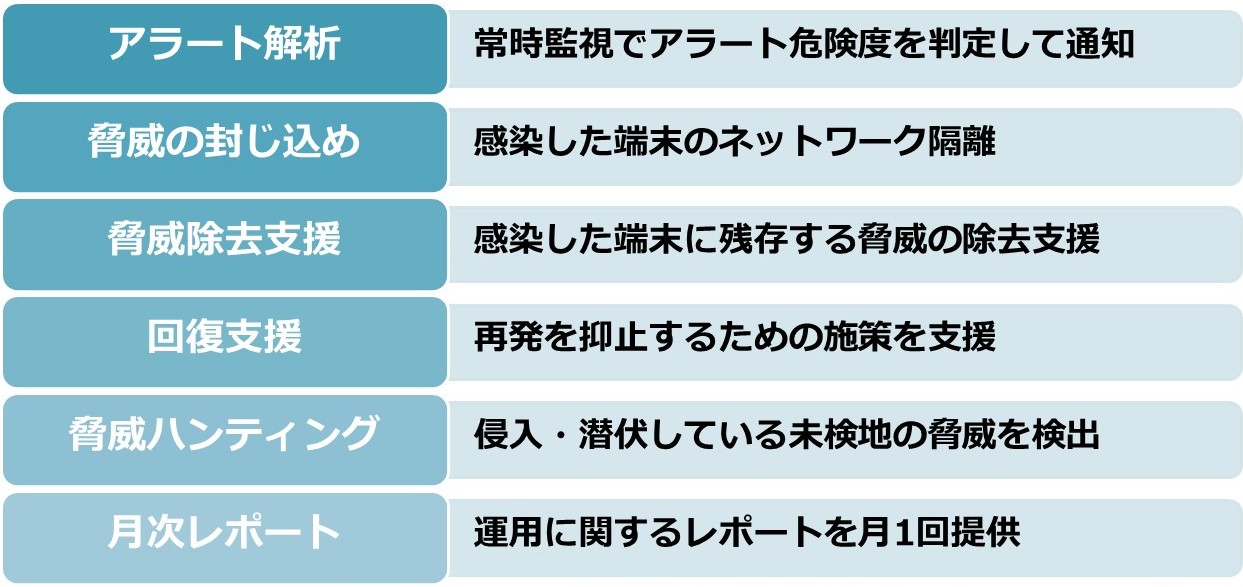

運用支援サービス

VMware Carbon Black Cloud Endpointは高度な設定が可能です。このため「導入したらそれで終わり」という製品に比べると難しそうに見えることがあるかもしれません。しかし、シンプルな製品では汎用的な脅威は検知できても、本当に私たちが警戒すべき「見えない脅威」「内部に入り込んでしまった脅威」を見つけ出すのは困難です。VMware Carbon Black Cloud Endpointでは、ただ脅威を検知するだけでなく、どういった理由でアラートが出たのか詳細な情報が示されます。それらを確認し、全貌を把握した上でチューニングを行うことで、誤検知を減らしつつ、知らないうちに侵入していた深刻な攻撃を見つけ出すことができるでしょう。

とはいえ、できるだけアラート処理にかける時間を減らしたい、運用負荷を減らしたいというニーズは根強くあります。アラートの内容をチェックして過検知やリスクの低いものを排除し、深刻なアラートを洗い出していく作業は確かに面倒なもので、他のさまざまな業務と並行してセキュリティも見ていかなければならないIT担当者にとって、負荷を減らせるならばそれに越したことはありません。また「セキュリティや脅威に関する知見が少なく、専門家もいない中、どのように判断すればいいのか」という不安の声もよく耳にします。

こうした場合に活用したいのが、ネットワールドが提供しているマネージドサービス「DH-MDRサービス for CB Defense」です。DH-SOCが顧客に代わってアラートを受信し、解析した結果をわかりやすい形にまとめて報告します。必要に応じて脅威の封じ込めや除去、回復支援といった作業も行う仕組みです。これにより、人員に余裕のない企業でも、少ない手間でEDRを利用した脅威の検知・対応プロセスを回すことができます。最初のうちはマネージドサービスを利用して徐々に自社内にノウハウを蓄積し、独り立ちしていく、といったことも可能でしょう。

VMware製品のご相談はネットワールドまで

本記事では、VMware Carbon Blackの各エディションがお客様に選ばれる理由についてご紹介しました。

また、ネットワールドでは、VMware Cloud on AWSをはじめとするVMware社のソリューションを使ったクラウド移行をサポートする「CloudPath Services」を提供しています。多様なメーカーの製品技術の利活用のご提案を通じて、ユーザー企業様のクラウドインフラの安定的・効率的な運用を支援致します。クラウド移行でお困りのことがございましたら、是非ネットワールドにご相談ください。