VMware NSX-T Data Center徹底解説Professional編~ブリッククラウド連携&セキュリティ強化~

VMware NSX-T Data Centerには「Professional」「Advanced」「Enterprise Plus」などのエディションが用意されています。これらのエディションには、企業が仮想ネットワークを導入する際の出発点となる基本的な機能がすべてカバーされています。この記事では、各エディションに共通する基本機能と、Professionエディションの機能について紹介します。

VMware NSX-T Data Centerの基本的な機能

VMware NSX-T Data Centerの基本的な機能には、以下のようなものがあります。これらは、これまでStandardエディションとして提供されていたものです。

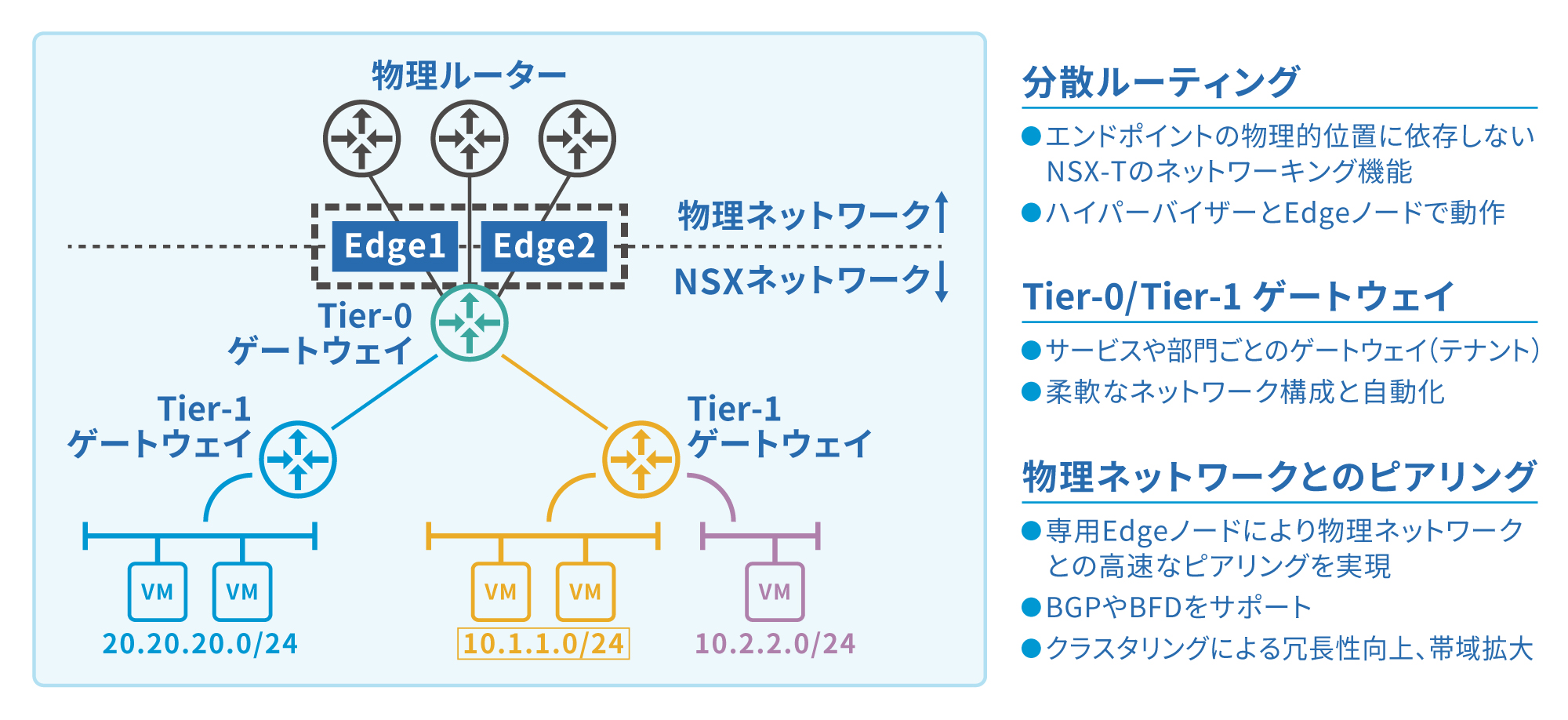

分散ルーティング

物理ネットワークからエンドポイントへと流れる通信(North-Southトラフィック)ならびにエンドポイント間の通信を(East-Westトラフィック)を、SDDC(Software-Defined Data Center)を構成するすべてのノードで分散処理します。

NSX Edgeファイアウォール

パケットフィルタリングのルールとして、送信元・宛先のIPアドレスやポート番号はもとより、仮想マシンや仮想スイッチのポートグループなどのVMware vCenter管理オブジェクトを適用することも可能です。

NSX Edge NAT

パブリックアドレスをプライベートネットワーク内のコンピュータ(またはコンピュータ グループ)に割り当てます。組織が使用するパブリックIPアドレス数が制限されるため、コストおよびセキュリティ面でメリットがあります。なお、NATサービスの設定は、送信元のNAT(SNAT)ルールと宛先のNAT(DNAT)ルールに分けて行います。

物理環境へのソフトウェアL2ブリッジ

VMware NSX-T Data CenterのGENEVEプロトコルによる仮想ネットワーク(オーバーレイネットワーク)と、従来のVLANのネットワークを相互に接続します。

ECMPによるダイナミックルーティング(アクティブーアクティブ)

等価コストマルチパス(ECMP)ルーティングプロトコルによりTier-0論理ルーターにアップリンクを追加することで、North および Southの通信帯域幅を増やし、NSX Edgeクラスタ内の各Edgeノードに対して割り当てることができます。このECMPルーティングパスにより、トラフィックの負荷を分散し、失敗したパスに対するフォールトトレランスを提供することが可能となります。なお、ECMPを使用するには、Tier-0 論理ルーターをアクティブ/アクティブのモードにする必要があり、最大 8 つのECMPパスがサポートされます。

クラウドマネジメントプラットフォームとの連携

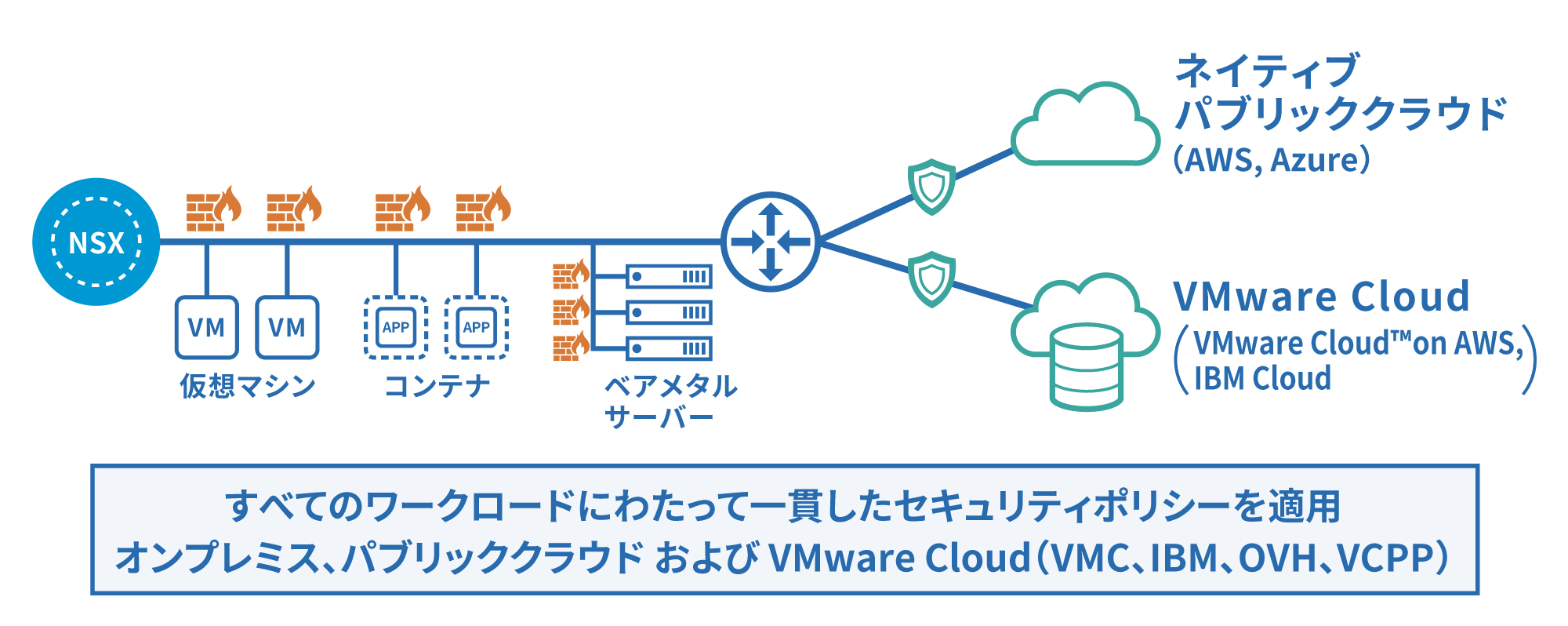

ヴイエムウェアでは、仮想化された複数のデータセンターやパブリッククラウドをつないでいくベースとなる仕組みとして「Virtual Cloud Network」を提唱しています。このコンセプトに基づき、オンプレミスのデータセンターから複数のパブリッククラウドをまたぎ、仮想マシンはもとよりコンテナ、ベアメタルサーバーまで多様なインフラ上で稼働しているワークロードをすべて接続。単一の管理画面から一貫性のあるネットワークおよびセキュリティのポリシーを適用して保護します。

Professionエディションで強化された機能

VMware NSX-T Data CenterのProfessionalエディションでは、下記のようなセキュリティ強化のための機能を利用することができます。

分散ファイアウォール

これまでの境界防御の仕組みでは、信頼されているセキュリティゾーンにいったんサイバー攻撃に侵入されると、サーバー間や端末間での自由なアクセスが可能になってしまうという問題がありました。また、セキュリティゾーン内部ではマルウェアなどの拡大を検知する仕組みもなく、侵入範囲の拡大を許してしまいます。

そこで有効となるのが、セキュリティゾーンを可能な限り小さくして侵入範囲を狭めるという対策です。VMware NSX-T Data Centerはファイアウォールを分散配置することでセキュリティセグメントを仮想マシン(VM)単位まで細分化した、マイクロセグメンテーションを実現します。

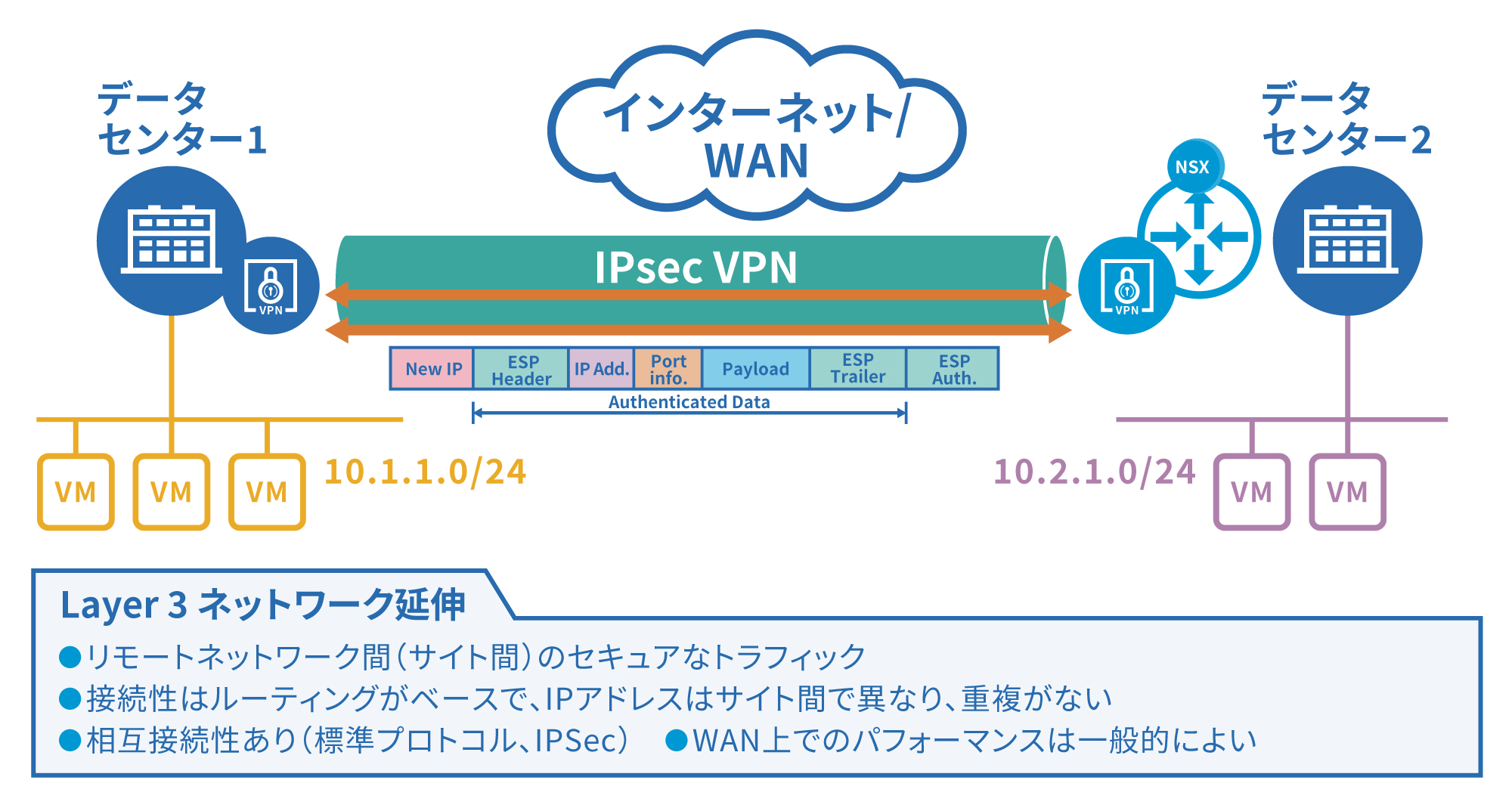

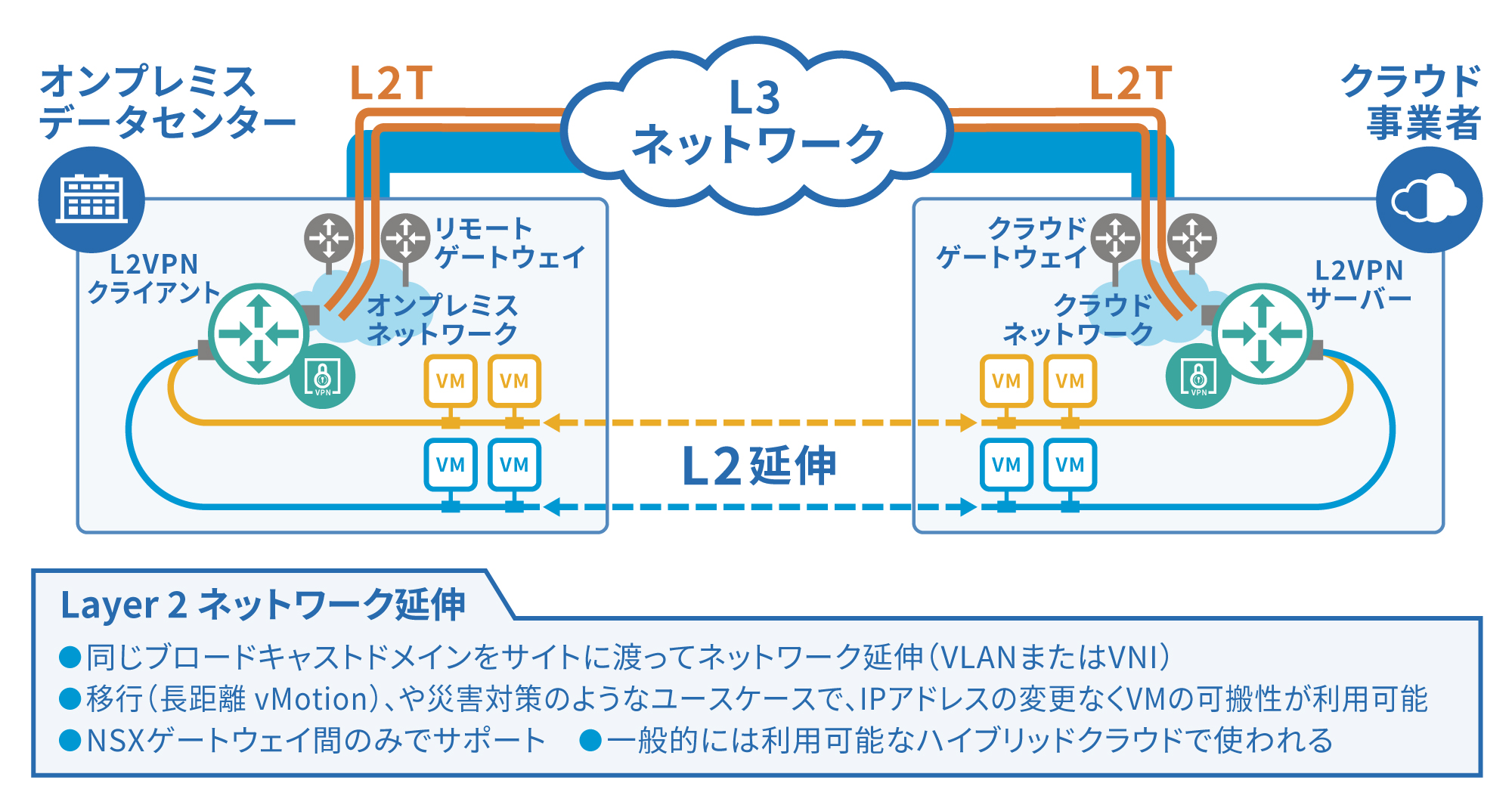

VPN

IPsecによるVPNトンネルによりサイト間接続を行うL3―VPN、L2延伸のVPNトンネルによりサイト間接続を行うL2-VPN、クライアントのリモート接続によりプライベートネットワーク内のサーバーやアプリケーションにアクセスするSSL-VPNの3種類のVPNをサポートしています。

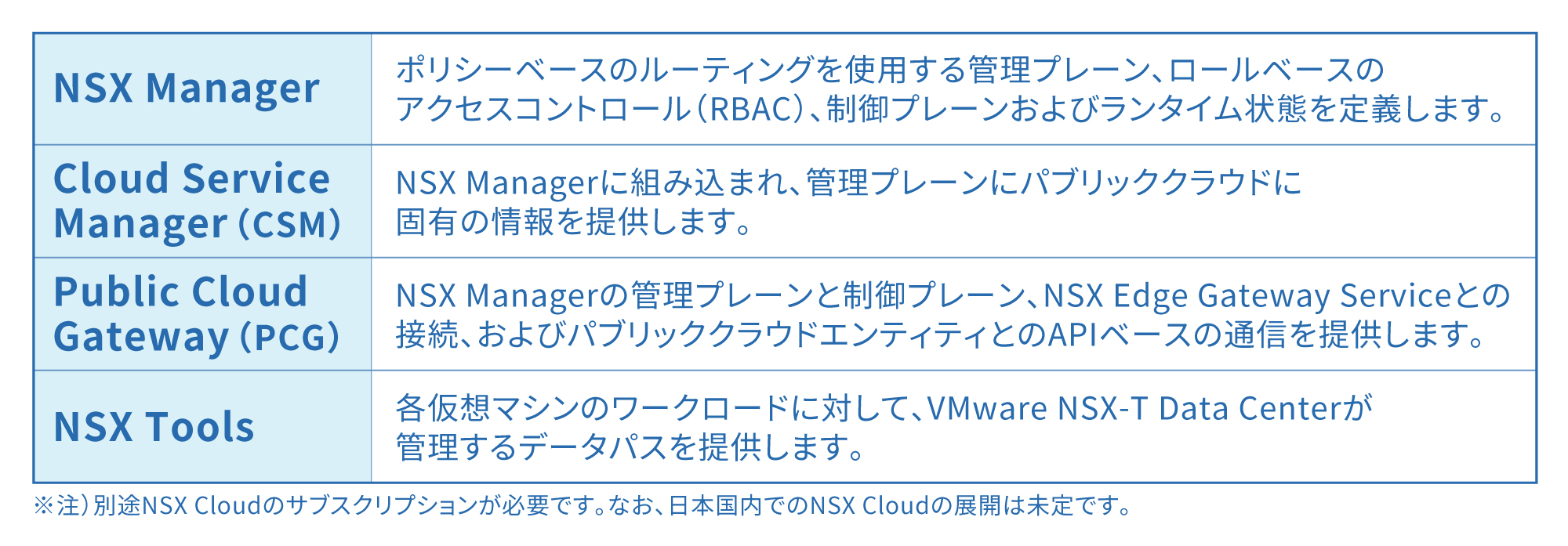

NSX Cloudとの連携

NSX Cloudは、VMware NSX-T Data Centerの下記のコアコンポーネントをパブリッククラウドと統合することで、その環境全体にネットワークとセキュリティを提供します。